Что пишут в блогах

- Бесплатный курс на stepik. Postman-ниндзя: c нуля до автотестов

- Как правильно задавать вопросы к требованиям?

- Мои 12 недель в году. Часть 26 (Лицензия на ИП и 3-я книжка!)

- Как войти в новый проект: взаимоотношения с командой и пользователями, тестовая лаборатория

- Баги - отдельные задачи или комментарии?

- Митап от Тинькофф “Техтолк инженеров по тестированию” 20 марта 2024

- Опрос: поделитесь мнением про техдолг

- Если вы стали QA-менеджером

- Книга "Баг-трекинг: локализация и оформление дефектов" уже в продаже!

- Топ 30 вопросов на собеседовании на тестировщика ПО (Junior QA)

Что пишут в блогах (EN)

- Automation State – Answer Me, These Questions Three

- System 1 and System 2 in testing – part 1

- Five for Friday – April 26, 2024

- Testing ChatGPT’s Programming “Skills”

- Worlds First AI for Software Testing

- Test coverage and trusting your instincts

- Navigating the Future of Software Development: Embracing Collaborative modelling

- Learning the hard way, experience

- Inevitability of Bugs: An Example

- AI-Assisted Software Testing | Hands-On

Онлайн-тренинги

-

Азбука ITНачало: 9 мая 2024

-

Python для начинающихНачало: 9 мая 2024

-

Английский для тестировщиковНачало: 13 мая 2024

-

Тестирование REST APIНачало: 13 мая 2024

-

Тестирование без требований: выявление и восстановление информации о продуктеНачало: 13 мая 2024

-

Тестировщик ПО: интенсивный курс со стажировкой (ПОИНТ)Начало: 14 мая 2024

-

Тестирование юзабилити (usability)Начало: 15 мая 2024

-

Charles Proxy как инструмент тестировщикаНачало: 16 мая 2024

-

Docker: инструменты тестировщикаНачало: 16 мая 2024

-

Bash: инструменты тестировщикаНачало: 16 мая 2024

-

Chrome DevTools: Инструменты тестировщикаНачало: 16 мая 2024

-

Git: инструменты тестировщикаНачало: 16 мая 2024

-

Автоматизация тестов для REST API при помощи PostmanНачало: 16 мая 2024

-

Регулярные выражения в тестированииНачало: 16 мая 2024

-

SQL: Инструменты тестировщикаНачало: 16 мая 2024

-

Школа для начинающих тестировщиковНачало: 16 мая 2024

-

Консольные утилиты Android: инструменты тестировщикаНачало: 16 мая 2024

-

Организация автоматизированного тестированияНачало: 17 мая 2024

-

Тестирование веб-приложений 2.0Начало: 17 мая 2024

-

Логи как инструмент тестировщикаНачало: 20 мая 2024

-

Школа тест-менеджеров v. 2.0Начало: 22 мая 2024

-

Создание и управление командой тестированияНачало: 23 мая 2024

-

Инженер по тестированию программного обеспеченияНачало: 23 мая 2024

-

Автоматизация функционального тестированияНачало: 24 мая 2024

-

SQL для тестировщиковНачало: 27 мая 2024

-

Автоматизатор мобильных приложенийНачало: 29 мая 2024

-

Автоматизация тестирования REST API на JavaНачало: 29 мая 2024

-

Автоматизация тестирования REST API на PythonНачало: 29 мая 2024

-

Тестирование мобильных приложенийНачало: 29 мая 2024

-

Школа Тест-АналитикаНачало: 29 мая 2024

-

Тестирование безопасностиНачало: 29 мая 2024

-

Selenium IDE 3: стартовый уровеньНачало: 31 мая 2024

-

Программирование на Java для тестировщиковНачало: 31 мая 2024

-

Техники локализации плавающих дефектовНачало: 3 июня 2024

-

Погружение в тестирование. Jedi pointНачало: 3 июня 2024

-

Аудит и оптимизация QA-процессовНачало: 7 июня 2024

-

Программирование на C# для тестировщиковНачало: 7 июня 2024

-

Комплексная система подготовки тестировщиков по программе ISTQB FLНачало: 17 июня 2024

-

Selenium WebDriver: полное руководствоНачало: 28 июня 2024

-

Программирование на Python для тестировщиковНачало: 28 июня 2024

| Burp Suite: швейцарский армейский нож для тестирования веб-приложений |

| 21.07.2017 17:10 |

|

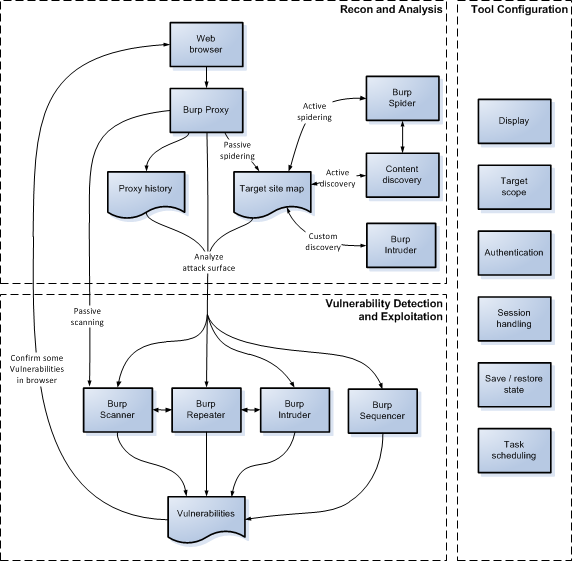

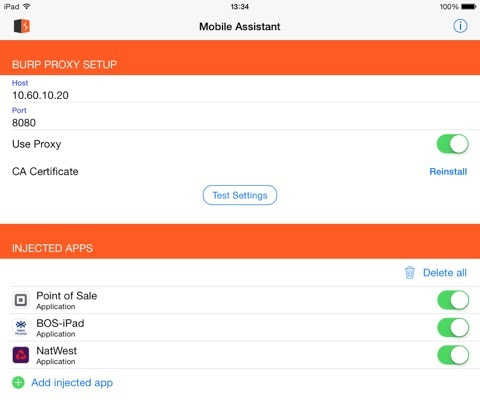

Оригинальная публикация: https://habrahabr.ru/company/pentestit/blog/328382/ Burp Suite – это платформа для проведения аудита безопасности веб-приложений. Содержит инструменты для составления карты веб-приложения, поиска файлов и папок, модификации запросов, фаззинга, подбора паролей и многое другое. Также существует магазин дополнений BApp store, содержащий дополнительные расширения, увеличивающие функционал приложения. Стоит отметить и появление в последнем релизе мобильного помощника для исследования безопасности мобильных приложений — MobileAssistant для платформы iOS.

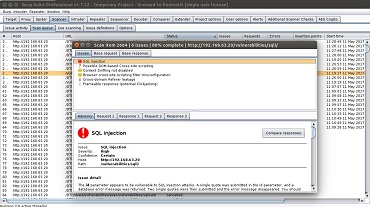

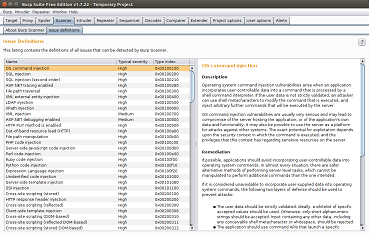

На изображении использование Burp Scanner для анализа Damn Vulnerable Web Application (DVWA). Кликните на картинку, чтобы увеличить изображение. Кликните на картинку, чтобы увеличить изображение. Хотя отличия по функционалу довольно существенны — Free версия является полноценным инструментом тестирования. Одно из главных отличий — отсутствие сканера в бесплатной версии и ограничение количества запросов за единицу времени. Также, в бесплатной версии отсутствуют встроенные пейлоады для интрудера, но вполне можно использовать и внешние, например: github.com/1N3/IntruderPayloads. Есть ограничения и по иcпользованию дополнений из BApp store. Существенным минусом также является отсутствие Burp Collaborator в бесплатной версии (использование внешней службы для выявления уязвимостей). Состав Основной функционал основан на следующих модулях:

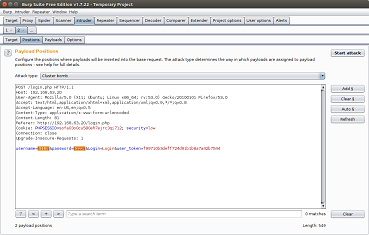

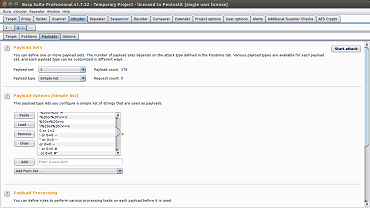

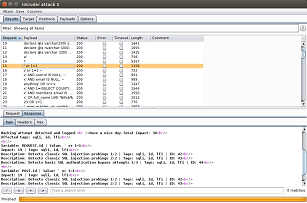

Intruder Одна из основных утилит для тестирования это Burp Intruder. Принцип его работы заключается в следующем: он обрабатывает каждый HTTP-запрос (называемый «базовым запросом»), изменяя параметры различными способами, выдавая каждую измененную версию запроса и анализируя ответы приложения для идентификации интересных функций или поведения веб-приложения. Кликните на картинку, чтобы увеличить изображение. На изображении использование Burp Intruder — установка значений пейлоадов для подбора пароля. Кликните на картинку, чтобы увеличить изображение. На изображении использование Burp Intruder для выявления sql-инъекций — выбор пейлоадов. Кликните на картинку, чтобы увеличить изображение. На изображении использование Burp Intruder для выявления sql-инъекций — атака.

Окно результатов атаки позволяет контролировать ход атаки и сохранять её результаты. MobileAssistant Burp Suite Mobile Assistant — это инструмент для облегчения тестирования приложений iOS с Burp Suite.

Заключение Burp Suite заслуженно является одним из популярнейших инструментов пентестеров по всему миру благодаря гибким возможностям, способам комбинировать ручные и автоматизированные методы анализа при проведении тестирования безопасности веб-приложений. Примечание: как и любое программное обеспечение для тестирования безопасности, Burp Suite содержит функции, которые могут повредить веб-приложение. Тестирование безопасности по своей сути предполагает взаимодействие с веб-приложением нестандартными способами, которые могут вызвать проблемы у некоторых веб-приложений. Необходимо проявлять должную осторожность при использовании Burp Suite, создавать резервные копии перед проведением тестирования и не использовать Burp Suite против любых систем для которых вами не получено разрешение владельца ресурса. |